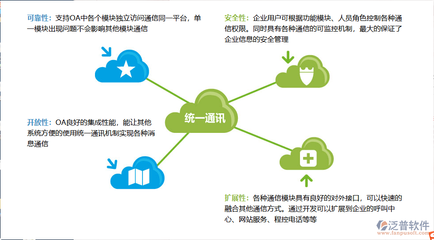

隨著數(shù)字化轉(zhuǎn)型的深入,云計算技術(shù)已滲透到企業(yè)運營的各個環(huán)節(jié)。云OA(Office Automation)軟件作為企業(yè)日常辦公、流程管理、協(xié)同協(xié)作的核心平臺,正逐漸從傳統(tǒng)的本地部署轉(zhuǎn)向云端服務(wù)模式。這種轉(zhuǎn)變在帶來靈活性、可擴展性和成本效益的也對企業(yè)網(wǎng)絡(luò)與信息安全提出了前所未有的挑戰(zhàn)。因此,在云OA軟件的開發(fā)過程中,將網(wǎng)絡(luò)與信息安全置于核心地位,已不再是可選項,而是關(guān)乎企業(yè)生存與發(fā)展的戰(zhàn)略必需。

一、 云OA軟件面臨的安全威脅全景

云OA軟件承載著企業(yè)的核心數(shù)據(jù)(如人事檔案、財務(wù)信息、合同文件、決策紀(jì)要等)和關(guān)鍵業(yè)務(wù)流程,一旦出現(xiàn)安全漏洞,后果不堪設(shè)想。其主要面臨的安全威脅包括:

- 數(shù)據(jù)泄露風(fēng)險:數(shù)據(jù)在傳輸、存儲和處理過程中可能因加密強度不足、訪問控制失效或內(nèi)部人員惡意操作而導(dǎo)致敏感信息外泄。

- 身份認(rèn)證與授權(quán)攻擊:弱口令、憑證竊取、會話劫持等攻擊手段可能讓非法用戶偽裝成合法員工,獲得系統(tǒng)訪問權(quán)限。

- 網(wǎng)絡(luò)攻擊:DDoS攻擊可使服務(wù)癱瘓,中間人攻擊可竊聽或篡改傳輸中的數(shù)據(jù),而針對云平臺本身或OA應(yīng)用漏洞(如SQL注入、跨站腳本)的攻擊可直接入侵系統(tǒng)。

- 供應(yīng)鏈與第三方風(fēng)險:云服務(wù)提供商的基礎(chǔ)設(shè)施安全、所依賴的第三方組件或庫的漏洞,都可能成為整個系統(tǒng)的薄弱環(huán)節(jié)。

- 合規(guī)性挑戰(zhàn):企業(yè)需遵守《網(wǎng)絡(luò)安全法》、《數(shù)據(jù)安全法》、《個人信息保護法》以及各行業(yè)法規(guī)(如等保2.0、GDPR),對數(shù)據(jù)本地化、隱私保護、審計溯源提出了嚴(yán)格要求。

二、 安全至上的云OA軟件開發(fā)核心原則

開發(fā)安全的云OA軟件,需遵循“安全左移”和“縱深防御”理念,將安全考量融入軟件開發(fā)生命周期(SDLC)的每一個階段。

- 安全設(shè)計(Design for Security):在架構(gòu)設(shè)計之初,就明確安全邊界,遵循最小權(quán)限原則、職責(zé)分離原則。采用微服務(wù)架構(gòu)時,需做好服務(wù)間的認(rèn)證與加密通信。

- 隱私保護與數(shù)據(jù)安全:對敏感數(shù)據(jù)實施端到端加密或全程加密。建立清晰的數(shù)據(jù)分類分級制度,并據(jù)此部署差異化的加密、脫敏、訪問控制和留存策略。密鑰管理必須獨立且安全。

- 強身份認(rèn)證與精細授權(quán):全面推行多因素認(rèn)證(MFA),如短信/令牌/生物識別。采用基于角色的訪問控制(RBAC)或更靈活的基于屬性的訪問控制(ABAC),實現(xiàn)權(quán)限的動態(tài)、精細化管理。

- 安全的編碼與測試:對開發(fā)團隊進行安全編碼培訓(xùn),使用靜態(tài)應(yīng)用程序安全測試(SAST)和動態(tài)應(yīng)用程序安全測試(DAST)工具,定期進行代碼審計和滲透測試,及時修復(fù)漏洞。

- 安全的部署與運維:利用容器安全、鏡像掃描、安全配置基線確保運行環(huán)境安全。實施全面的日志記錄與監(jiān)控,對異常行為(如異常時間登錄、大批量數(shù)據(jù)下載)進行實時告警和自動化響應(yīng)。

三、 關(guān)鍵安全技術(shù)與實踐

- 零信任網(wǎng)絡(luò)架構(gòu)(ZTNA):摒棄“內(nèi)網(wǎng)即安全”的傳統(tǒng)觀念,對每一次訪問請求,無論來自內(nèi)外網(wǎng),都進行嚴(yán)格的身份驗證、設(shè)備健康檢查和權(quán)限評估,實現(xiàn)“永不信任,持續(xù)驗證”。

- 同態(tài)加密與安全多方計算:在需要處理加密數(shù)據(jù)又不想解密的應(yīng)用場景(如安全統(tǒng)計、協(xié)同分析)中,這些前沿密碼學(xué)技術(shù)能在保護數(shù)據(jù)隱私的同時完成計算任務(wù)。

- 云原生安全:充分利用云服務(wù)商(如AWS, Azure, 阿里云)提供的原生安全服務(wù)(WAF、DDoS防護、密鑰管理服務(wù)、安全組等),并與OA應(yīng)用的安全機制集成,形成合力。

- DevSecOps流程:將安全工具和流程無縫集成到CI/CD流水線中,實現(xiàn)安全的自動化,確保每次代碼提交和部署都經(jīng)過安全關(guān)卡。

四、 未來展望:智能化與自適應(yīng)安全

未來的云OA安全將更加智能化。通過集成用戶與實體行為分析(UEBA)和人工智能(AI)技術(shù),系統(tǒng)能夠?qū)W習(xí)每個用戶和設(shè)備的正常行為模式,自動識別偏離基準(zhǔn)的異常活動,并實現(xiàn)威脅的預(yù)測、預(yù)防和自適應(yīng)響應(yīng)。安全不再僅僅是一套靜態(tài)的規(guī)則和防火墻,而是一個能夠自主進化、動態(tài)調(diào)整的智能免疫系統(tǒng)。

###

開發(fā)一款優(yōu)秀的云OA軟件,卓越的功能體驗與堅固的安全防護猶如鳥之雙翼、車之兩輪,缺一不可。企業(yè)客戶在選擇云OA時,安全性已成為與功能、價格并重的核心決策因素。對于開發(fā)者而言,只有將網(wǎng)絡(luò)與信息安全的基因深植于產(chǎn)品的每一個細胞,構(gòu)建起從代碼到云端、從身份到數(shù)據(jù)的全方位、立體化防御體系,才能贏得市場的信任,真正賦能企業(yè)在數(shù)字化浪潮中行穩(wěn)致遠,筑牢數(shù)字經(jīng)濟時代的核心競爭力。